La Biométrie

Bienvenue sur ce site consacré à la biométrie

Ce site a pour but de présenter un tour d'horizon des différentes biométries disponibles actuellement. Il décrit les technologies, leurs fonctionnements ainsi que leurs domaines d'applications.

Introduction

Les faits

Aujourd'hui la sécurité des systèmes d'informations est devenue une priorité au sein des entreprises. En effet l'importance des enjeux, motive les fraudeurs à mettre en échec les systèmes de sécurité existants, que ce soit pour récupérer des informations sensibles ou simplement pour paralyser l'entreprise.

A titre d'exemple, le Club de la Sécurité Informatique(CLUSIF) évalue à plusieurs millions d'Euros les pertes annuelles engendrées par les fraudes, les malveillances et les copies illicites de fichiers informatiques.

Il existe un grand nombre de méthodes pour vérifier l'accés physique ou virtuel d'une personne aux ressources informatiques : c'est ce qu'on appelle l'identification et l'authentification. Le point commun de ces systèmes est qu'ils constituent un moyen simple et fiable pour vérifier l'identité d'une personne, sans l'assistance d'une autre personne.

Sur le marché de l'authentification, la biométrie représente une part de plus en plus importante. Elle fait partie des systèmes à très haut niveau de sécurité, et est considérée comme plus sûre que le traditionnel login et mot de passe.

La biométrie c'est quoi ?

Il existe trois façons de prouver son identité :

- Ce que l'on posséde : une carte, un badge, un document

- Ce que l'on sait : un mot de passe

- Ce que l'on est : c'est la biométrie.

C’est l’identification d’une personne, basée sur ses caractéristiques physiologiques ou biologiques, automatiquement reconnaissables et vérifiables.

Cette technique présente l'avantage de diminuer les risques liés au vol, à la duplication ou à l'oubli. En effet dans le cas de l'empreinte digitale par exemple, il est difficile d'oublier son doigt, ou de se le faire voler (à moins de se le faire couper, mais là...).

La biométrie à quoi ça sert ?

La liste des applications pouvant utiliser la biométrie, peut être très longue. Voici quelques exemples non exhaustifs :

- Le contrôle d'accès à des locaux (sites sensibles, salles informatiques...)

- Les systèmes d'informations (lancement du système d'exploitation, accès au réseau, commerce électronique...)

- La police et les gouvernements (services d’immigrations, aéroports, manifestations...)

- Les documents officiels (fichiers judiciaires, titres d'identités, votes électroniques...)

- L'automobile (système d'ouverture et de démarrage sans clé)

Le marché

La biométrie dans le monde

Le marché de la sécurité informatique est encore en pleine expansion, et peu de fournisseurs peuvent prétendre offrir une gamme complète de produits. Internet et le commerce électronique sont des marchés porteurs pour la sécurité, mais ils ne sont pas les seuls. Le télétravail, la mise à disposition d'informations aux clients et sous-traitants sont également des facteurs de risques pour les entreprises qui ouvrent leur système d'informations.

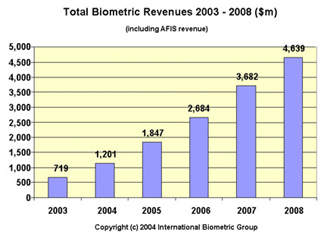

Selon l'Internet Biometric Group, le chiffre d'affaires de la biométrie en 2003 a ateint les 700 millions de dollars, et devrait dépassés les 1,2 millions cette année. Il prévoit aussi une forte augmentation de cette technologie, les grandes entreprises étant en train d'investir. Les marchés émergents (accès aux systèmes d'information, commerce électronique et téléphonie, accès physique, et surveillance) dépassent donc les secteurs plus matures (identification criminelle et identification des citoyens).

La biométrie en France

Il y a de moins de moins de réticence de la part des clients ou utilisateurs potentiels de ces systèmes. Au contraire, les demandes de la part des utilisateurs se multiplient concernant le remplacement du mot de passe par la biométrie à l'ouverture d'un logiciel, et le contrôle d'accès aux locaux. Malgrès tout ce type de technique reste pour l'instant réservé à des niveaux de sécurité élevés, et n'est pas encore démocratisé pour le grand public.

Beaucoup de grandes entreprises commencent à intégrer ces systèmes pour sécuriser leurs accès physiques ou virtuels. Les aéroports d'Orly et de Roissy par exemple, utilisent à présent des authentifications par empreintes digitales pour contrôler l'accès du personnel à certaines parties sensibles de l'aéroport.

De plus au niveau Européen, un projet d'insertion de données biométriques sur les documents officiels est actuellement à l'étude. Il vise à diminuer la falsification de ces documents et à augmenter le niveau de sécurité lors de l'identification d'un individu, en comparant l'empreinte du document à celle de la personne. Il est notament question d'insérer une empreinte digitale dans le futur passeport Européen, sur le modéle des Etats-Unis.

La répartition des différentes technologies

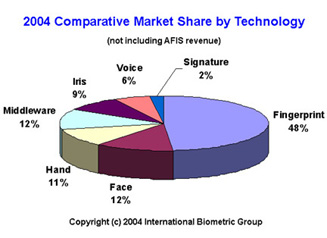

Les empreintes digitales continuent d'être la principale technologie biométrique en termes de part de marché, près de 50% du chiffre d'affaires total. La reconnaissance du visage, avec 12% du marché, dépasse la reconnaissance de la main, qui avait avant la deuxième place en terme de source de revenus après les empreintes digitales. Les autres technologies sont encore émergentes, ou réservées à des lieux où la sécurité ateint un niveau "paranoiaque", comme pour la reconnaissance de l'iris et de la rétine.

Le principe de fonctionement

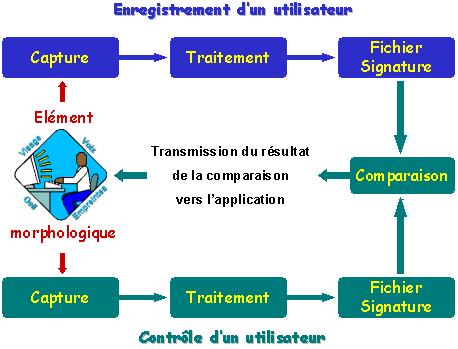

Quelque soit la technologie biométrique employée, le principe général de fonctionement reste toujours le même.

- Capture de l'information à analyser (une image en général).

- Traitement de l'information et création d'un fichier "signature" (éléments caractéristiques de l'image), puis mise en mémoire de ce fichier de référence sur un support (disque dur, carte à puce, code barre).

- Dans la phase de vérification, l'on procède comme pour la création du fichier "signature" de référence, ensuite on compare les deux fichiers pour déterminer leur taux de similitude et prendre la décision qui s'impose.

Malheureusement il est impossible d'obtenir une coïncidence absolue (100% de similitude) entre le fichier "signature" créé lors de l'enrôlement et le fichier "signature" créé lors de la vérification. Les éléments d'origine (une image, un son...) utilisés pour les traitements informatiques ne pouvant jamais être reproduit à l'identique. Les performances des systèmes d'authentifications biométriques s'expriment par :

- Taux de faux rejets (TFR): Pourcentage de personnes rejetées par erreur.

- Taux de fausses acceptations (TFA): Pourcentage d'acceptations qui n'auraient pas dû être retenues.

Les aspects juridiques

Le principal problème

Le principal problème lié à l'utilisation de la biométrie est d'ordre ethique. Il concerne le stockage de données personnelles (et quoi de plus personnel qu'une empreinte) ainsi que le contrôle que son propriétaire peut en faire.

En effet l'empreinte de l'utilisateur peut être stockée de deux façons :

- Stockage centralisé : L’image de l’empreinte est stockée dans une base de donnée sur un serveur. L’utilisateur n’a pas accès à ces données et n’a pas de contrôle sur l’utilisation qui est faite de son empreinte.

- Stockage décentralisé : L’image de l’empreinte est stockée en local sur le disque dur ou sur une carte. L’utilisateur a accès à cette image et peut contrôler l’utilisation qui est faite de son empreinte.

Le cas des Etats-Unis

Les Etats-Unis n'ont pas autant de retenue que nous pour le stockage des données biométriques. En effet, on y compte de nombreuses bases de données contenant des empreintes biométriques. Beaucoup d'entreprises privées ont recours à la biométrie et elles n'ont pas de limite concernant le stockage des données personnelles de leurs salariés.

De plus le gouvernement américain utilise aussi la biométrie. En 2002, par exemple, un système de reconnaissance facial a été utilisé pour le Superball, afin de surveiller les individus fichés ou dangereux. Des systèmes biométriques sont aussi utilisés pour les passeports, le vote ou l'immigration. Les propriétaires de ces données n'y ont quasiment aucun accès, ni aucun contrôle.

Le cas de la France et de l'Europe

En Europe et en France particulièrement, les lois sont beaucoup plus restrictives. La Commission Nationale Informatique et Liberté (CNIL) est défavorable à la création de bases de données d'empreintes digitales en l'absence d'un impératif de sécurité incontestable.

Elle considère que les données biométriques laissent des traces qui peuvent être exploitées pour l’identification des personnes et que dès lors toute base de données est susceptible d’être utilisée à des fins étrangères à sa finalité première. Seul un impératif de sécurité incontestable peut justifier la constitution de telles bases. A l’inverse, elle estime que si la donnée est uniquement stockée sur un support personnel (disque local, carte à puce…), le dispositif ne pose pas de difficultés au regard de la loi « informatique et libertés ».

C'est pourquoi elle a rendu un avis favorable à la mise en oeuvre d’un contrôle d’accès aux zones réservées de sûreté des aéroports d’Orly et de Roissy reposant sur un système de reconnaissance de l’empreinte digitale stockée sur une carte d'accès individuelle.

Elle a en revanche délivré un avis défavorable à la mise en place, par un centre hospitalier, d’un dispositif de reconnaissance de l’empreinte digitale utilisé pour le contrôle des temps de travail dans la mesure où les données biométriques étaient stockées non pas sur un support individuel mais dans un lecteur biométrique sur lequel l’employé n’a aucune maîtrise.

Enfin le projet d'insertion de données biométriques sur le futur passeport Européen est actuellement à l'étude, et les premiers rapports sont favorables à l'insertion des empreintes digitales. Ce passeport sera alors semblable à celui des Etats-Unis.

Les empreintes digitales

Introduction

Les empreintes digitales sont l'unes des choses les plus incroyables de la nature. Chaque humain posséde une carte d'identité génétique unique qui permet de l'identifier de façon certaine tout au long de sa vie. En fait nos empreintes sont non seulement uniques, mais elles sont aussi immuables, c'est à dire qu'elles ne se modifient pas au cours du temps (sauf accident comme une brûlure par exemple). C'est pourquoi l'identification des empreintes est largement utilisé par la police et la justice.

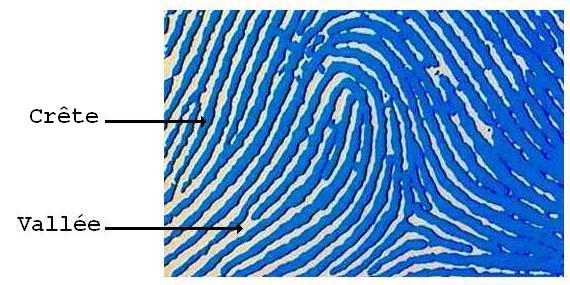

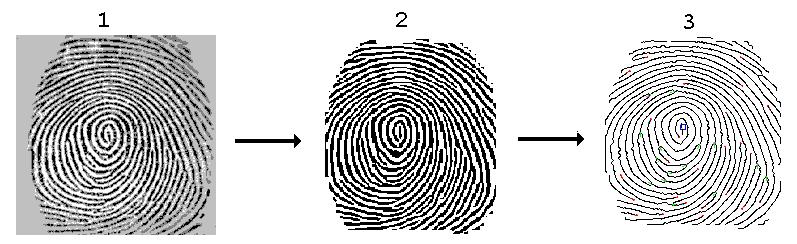

Une empreinte digitale se compose principalement de crêtes et de vallées. On regroupe ces points clés de l'empreinte sous le terme de minuties. C'est l'étude des minuties qui permet d'identifier de façon certaine un individu, en comparant celles de son empreinte à celles d'un fichier de réfrences.

Une empreinte digitale se compose principalement de crêtes et de vallées. On regroupe ces points clés de l'empreinte sous le terme de minuties. C'est l'étude des minuties qui permet d'identifier de façon certaine un individu, en comparant celles de son empreinte à celles d'un fichier de réfrences.

Les systèmes biométriques à empreintes digitales sont les plus largement répandues. Ils garantissent un haut niveau de sécurité, pour un coup relativement peu important par rapport à d'autres technologies. De plus elles ne sont pas contraignantes pour l'utilisateur, qui doit simplement poser son doigt sur un lecteur.

Les technologies et leurs fonctionements

L'identification des empreines digitales repose sur l'étude des minuties. L'utilisateur doit d'abord placé son doigt sur un lecteur qui va digitaliser et analyser l'image, pour en extraire les minuties. La "signature" ainsi réalisée sera stockée soit sur un disque dur local ou une sur carte, soit sur un serveur central. Cette signature est directement cryptée par le lecteur pour éviter qu'un sniffer ne puisse la récupérer. Chaque lecteur utilise un cryptage propriétaire selon le constructeur, et il n'est pas possible de reconstituer l'image à partir du fichier signature.

Il existe deux grandes sortes de scanners d'empreintes digitales :

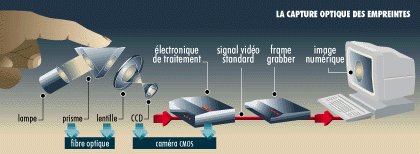

- Les scanners optiques

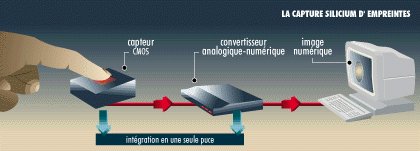

- Les scanners capacitifs

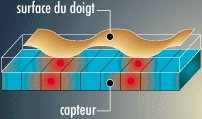

Dans les deux cas la capture de l'image consiste à trouver les lignes tracées par les crêtes (en contact avec le capteur) et par les vallées (creux). Le point commun à toutes les technologies utilisées pour la prise d'image d'une empreinte, est que l'image est constituée à partir des points de contact du doigt sur le capteur.

Dans les deux cas la capture de l'image consiste à trouver les lignes tracées par les crêtes (en contact avec le capteur) et par les vallées (creux). Le point commun à toutes les technologies utilisées pour la prise d'image d'une empreinte, est que l'image est constituée à partir des points de contact du doigt sur le capteur.

Le lecteur scanne l'image d'origine(1), la binarise(2), puis en extrait les minuties(3) :

Scanners optiques VS scanners capacitifs :

Les scanners optiques sont les plus anciens. Comme les scanners traditionnels ils utilisent la lumière pour créer l'image. Suivant la luminosité de la zone ils déterminent s'il s'agit d'une crête ou d'une vallée, et reconstitue ainsi l'image de l'empreinte.

Les scanners capacitifs sont plus récents et particuliérement adaptés à des applications de masses, grâce à une taille réduite et des coûts moins importants que les lecteurs optiques. Ils utilisent le courant pour créer leur image. Le principe est d'envoyer une micro décharge à votre doigt, et suivant sa réponse de déterminer si cette zone est une crête ou une vallée.

Vulnérabilités

Les scanners optiques étant les plus anciens ils possédent plus de faiblesses. Les premiers scanners étaient trompés par une simple photocopie de l'empreinte. Même si ce n'est plus le cas aujourd'hui, très peu sont capables de détecter si le doigt présenté est bien vrai, ou s'il s'agit d'un faux doigt. En effet il est très facile de réaliser un moule en cire ou en gélatine d'une empreinte, et de le positionner sur son doigt. Enfin ces capteurs ne savent pas détecter si le doigt est vivant.

Les scanners capacitifs, plus récents, sont plus difficile à tromper. Ils détectent non seulement si le doigt est bien un vrai, mais aussi s'il est bien vivant. Malgrès tout suivant les technologies employées il est possible de les berner.

Par exemple certains capteurs utilisent la température pour vérifier si le doigt en contact est bien un vrai. Il est possible de réaliser des moules en silicone très fin, qui une fois sur votre doigt diminueront sa température de moins de un dégré, ce qui est quasi indétectable.

D'autres capteurs plus évolués utilisent la constante diélectrique. Ils mesurent la valeur de cette constante sur votre doigt. Ici le moule en silicone ne marchera pas, sa constante diélectrique étant trop éloigné de celle de l'organisme. Par contre les constantes de l'alcool et l'eau se situe juste en dessous et au dessus de celle de la peau. En enduisant le moule d'un mélange d'eau et d'alcool, l'alcool va s'évaporer et la constante de l'ensemble va remonter vers celle de l'eau, ateignant au passage celle de la peau...Vous êtes identifiés

Conclusion

Les empreintes digitale reste la technique biométrique la plus répandue. Elle est simple à mettre en place et son cout est peu élevé par rapport aux autres techniques. Qui plus est, elle offre un haut niveau de sécurité.

Les scanners capacitifs sont les plus utilisés par les entreprises, pour sécuriser l'accès à des lieux ou à des données. Ils correspondent tout à fait au besoin recherché et restent plus abordables que les scanners optiques, qui sont généralement utilisés par la police ou la justice.

La géométrie de la main

Introduction

L'utilisation de la géométrie de la main est la méthode la plus populaire employée pour le contrôle d'accès particulièrement aux USA. En France cette technique reste marginale. En effet, cette solution reste relativement cher, et est assez lourde à mettre en place. Elle nécessite une platine spéciale, possédant des guides pour positionner les doigts, assez encombrante.

De plus elle présente un niveau très raisonnable d'exactitude, mais peut avoir des taux de fausses acceptation élevés pour des jumeaux ou d'autres membres de la même famille.

Fonctionement

La géométrie de la main étudie différentes caractéristiques de la main :

La géométrie de la main étudie différentes caractéristiques de la main :

- La forme de la main

- La longueur et la largeur des doigts

- La position des articulations...

Conclusion

Cette technique ne présente pas vraiment d'intêret particulier, et son utilisation se limite de plus en plus à des cas très précis. On préferera souvent un dispositif à empreinte digitale.

La reconnaissance de l'iris et de la rétine

Introduction

Ces deux techniques, liées à l'oeil sont géneralement réservées aux endroits de trés haute sécurité comme les banques, les prisons ou les gouvernements.

Ces deux techniques, liées à l'oeil sont géneralement réservées aux endroits de trés haute sécurité comme les banques, les prisons ou les gouvernements.

En fait ce sont les techniques les plus efficaces, car l'oeil contient plus de points caractéristiques que l'ADN. A titre d'exemple, la probabilité de trouver deux iris suffisamment identiques est (selon les estimations de British Telecom), inférieure à l'inverse du nombre d'humains qui ont vécus sur terre ! Non seulement il est possible de différencier des vrai jumeaux, mais même sur le même individu, on peut différencier un oeil de l'autre.

De plus ces méthodes sont perreines. D'une part ni l'iris, ni la rétine, ne varie vraiment dans le temps, et d'autre part, l'oeil est peu exposé aux blessures (coupure, brûlure).

Malheureusement, ces techniques sont excessivement cher. De plus leur dispositif est encombrant, et elles peuvent se réveler désagréable pour l'utilisateur, car elles nécessitent un éclairage du fond de l'oeil.

Fonctionement

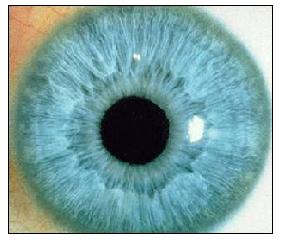

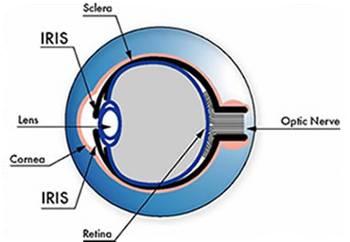

L'iris est la zone colorée visible entre le blanc de l'oeil et la pupille.

L'iris est la zone colorée visible entre le blanc de l'oeil et la pupille.

La rétine est constitué de vaisseaux sanguins qui tapissent le fond de l'oeil.

Pour reconnaître un individu, on extrait des paramètres de l'image photographiée. Puis, on compare ces paramètres avec touts les paramètres précédemment extraits et sauvegardés. La comparaison qui produira le meilleur score permettra de déduire le nom de l'individu. La technologie utilise de la lumière incandescente.

Pour reconnaitre l'iris, il faut une caméra équipée de capteurs spéciaux. Les contraintes sur l'éclairage demandent souvent que le capteur soit proche de l'oeil. En fait, le nombre de problèmes à résoudre augmente presque proportionnellement avec la distance Oeil-Caméra. Il faut par exemple tenir compte des reflets ponctuels, de la non uniformité de l'éclairage, ou encore des images de l'environnement qui se reflètent sur l'iris. Enfin le sujet doit se positionner de façon précise pour être identifié, les dispositifs actuels fonctionnant avec environ 10 à 30 cm de distance entre l'oeil et le capteur.

En ce qui concerne la rétine, un éclairage du fond de l'oeil est nécessaire. Une fois que les yeux sont illuminés, un balayage est réalisé pour capturer les caractéristiques de la rétine. Les lecteurs de rétine identifient jusqu'à 192 points de repères.

Enfin les capteurs récents étudient la réaction de l'oeil aux variations de la lumière, pour s'assurer que l'oeil présenté est bien vrai et qu'il ne s'agit pas d'une lentille. Il devient alors très difficile de les tromper.

Conclusion

Ces techniques ne concernent pas le grand public. Mis à part les films d'espionnages, elles restent réservées aux lieux demandant un très haut niveau de sécurité, et nécessitent un investissement important.

A titre d'exemple, des agences bancaires anglaises ainsi que le gouvernemet américain, emploient la reconnaissance de l'iris. Des systèmes de balayage de rétine sont également employés aux Etats-Unis, pour vérifier l'identité des criminels quand ils sont sur le point d'être libérés de la prison.

La reconnaissance faciale

Introduction

L'utilisation de la reconnaissance faciale se répend peu à peu, surtout au sein de la police et des entreprises de surveillance. Cette technique permet d'identifier un individu, sans forcément qu'il le sache. Elle a été utilisée pour la première fois, par la police américaine, lors du SuperBall de 2001, pour identifier des fauteurs de troubles et des criminels.

Fonctionement

La reconnaissance faciale étudie les caractéristiques du visage comme par exemple :

- L'éloignement des yeux

- La taille de la bouche

- La longueur du nez...

La plupart des systèmes d'identification du visage utilisent du matériel standard, un ordinateur et une caméra pour capturer l'image. L'image est enregistrée dans une base de données exigeant approximativement 100 octets de mémoire par image. Ces systèmes utilisent des mesures de distances entre divers éléments du visage comme moyen de vérification.

La reconnaissance faciale est peu fiable, surtout quand le sujet est mobile. En effet, le signal acquis est sujet à des variations beaucoup plus élevées que d'autres caractéristiques. Celles-ci peuvent être causées, entre autres, par le maquillage, la pilosité, la présence ou l'absence de lunettes, le vieillissement et l'expression d'une émotion. La méthode d'authentification du visage est sensible à la variation de l'éclairage et le changement de la position du visage lors de l'acquisition de l'image. C'est pourquoi le positionnement est essentiel, et à partir d'un certain angle, la caméra ne pourra plus identifier correctement un individu. Enfin, chose plus grave, elle peut être utilisée à l’insu de la personne, dans des grandes manifestations notament.

Conclusion

Cette biométrie ne s'adressent pas au grand public. Elle vise à isoler un individu précis parmi une foule, et non à authentifier quelqu'un sur un lieu ou une machine.

La reconnaissance vocale

Introduction

La voix présente un grand nombre de variation suivant les individus, qui constituent autant de caractéristiques d'identification. Ces différences sont également mélangées à d’autres types de variabilités :

- Variabilité due au contenu linguistique

- Variabilité intra-locuteur (qui fait que la voix dépend aussi de l’état physique et émotionnel d’un individu)

- Variabilité due aux conditions d’enregistrement du signal de parole (bruit ambiant, microphone utilisé, lignes de transmission)

Cette méthode est un moyen biométrique intéressant à exploiter, car il est pratique et que contrairement à ses concurrents, il peut être utilisé via le réseau téléphonique, ce qui rend possible l'authentification à distance.

Fonctionement

Chaque personne possède une voix propre que l'on peut analyser à l’aide d’un micro. La reconnaissance vocale étudie ces caractéristiques :

- La fréquence

- La tonalité

- L'intensité...

Les imitateurs essayent habituellement de reproduire les caractéristiques vocales qui sont les plus évidentes au système auditif humain et ne recréent pas les caractéristiques moins accessibles. Il n'est donc pas possible d'imiter la voix d'une personne inscrite dans une base de données.

Toutefois, la fatigue, le stress ou un rhume peuvent provoquer des variations de la voix et générer des perturbations. La fraude est également possible en enregistrant, à son insu, la voix d'une personne autorisée.

Il existe deux types de micros :

- Les "text independent" : le locuteur peut prononcer n’importe quelle phrase pour être reconnu.

- Les "text dependent": le texte à prononcer par le locuteur est imposé par le système, et peut être différent entre deux identifications.

Conclusion

Le marché de la reconnaissance vocale est en pleine expansion. Il est notament utilisé dans l'automobile, pour réaliser des systèmes d'ouvertures et de démarrages sans clé. La téléphonie est également utilisatrice de ces systèmes, car c'est la seule technique biomètrique utilisable via le réseau téléphonique. Enfin aux Etats-Unis, l'accés à des immeubles d'habitations est protégée par un micro placés derrière une grille anti-vandalisme.

Les signatures dynamiques

Introduction

Cette technique est encore peu répandue, et peu de constucteur la propose.

La vérification (dynamique) de signature est basée sur la différentiation entre les parties d'une signature qui sont habituelles et celles qui changent avec presque chaque signature. Les systèmes d'authentification de signature incluent habituellement un crayon lecteur et une tablette à digitaliser.

La vérification (dynamique) de signature est basée sur la différentiation entre les parties d'une signature qui sont habituelles et celles qui changent avec presque chaque signature. Les systèmes d'authentification de signature incluent habituellement un crayon lecteur et une tablette à digitaliser.

La vérification est accomplie en analysant un certain nombre de variables, dont la vitesse avec laquelle la signature est réalisée, les accélérations, la pression exercée, ...

Fonctionement

Les systèmes à signatures dynamiques utilisent un logiciel spécifique qui fonctionne en adéquation avec le stylo électronique. Les mouvements du marqueur magique sont enregistrés par le logiciel qui procède à l'analyse de l’écriture à partir d’une dizaine de facteurs, comme :

- la vitesse de calligraphie,

- le rythme des variations du stylo,

- la pression exercée,

- et même le calcul de la distance de la plume suspendue entre deux lettres au-dessus de la tablette !

Trois spécimens de signature sont préalablement enregistrés par le logiciel qui est ensuite capable d’en reconstituer tout seul les variations. Le tout prend place, en fin de parcours, au sein d’un serveur qui intègre précieusement chaque tracé dans une énorme base de données, chargée par la suite de certifier la signature.

Conclusion

Cette technologie récente à du mal à se développer, car elle est encore peu fiable. De plus elle nécessite une tablette à digitalliser et un stylo spécial, qui représente un investissement plus important qu'un scanner à empreinte digitale par exemple. C'est pourquoi peu de constructeur mise sur cette méthode pour l'instant.

Les biométries exotiques

Introduction

Cette page à simplement pour but de présenter de nouvelles techniques biométriques, actuellement en cours de développement, ou à l'état de prototype.

Certaines, un peu trop farfelues, ne verront probablement jamais le jour, mais d'autres pourraient bien être utilisées dans le futur.

Quelques exemples de recherches biométriques

- La thermographie : Une caméra thermique est utilisée pour réaliser un cliché infrarouge du visage. Cela permet de faire apparaître une répartition de la chaleur unique à chaque individu, voire de cartographier le réseau veineux du visage invisible à l'œil nu.

- L'analyse de l'ADN : En perçant les secrets de l'ADN, il sera possible d'identifier un individu à partir de sa salive, d'un de ses cheveux ou de son sang.

- L'oreille : Ce principe peut être parfois utilisé par la police pour identifier un individu à partir d'une photo prise sur le lieu d'un délit.

- L'irrigation sanguine : Son principe est d'étudier la façon dont le coeur irrigue différentes parties du corps.

- La dentition

- L'odeur

- Les battements du coeur...

Les sites d'informations et des constucteurs de biométrie

Informations

- L'Internet Biometric Group : Un groupe américain de constucteurs biomètriques.

- L'AFB : Une organisation sans but lucratif qui vise à favoriser l'information et le développement des technologies biométriques.

- The biometric consortium : Un consortium américain financé par le gouvernement, pour la recherche et le développement des technologies biométriques.

- DoDBiometrics : Le département biométrie du ministère américain de la défense.

- The Biometric Foundation : Une fondation américaine pour la biométrie, fondée en août 2000.

- Biométrie Online : Un site français très complet sur la biomètrie.

Constructeurs

- Finger-Scan : Spécialiste de l'empreinte digitale.

- Identix : Spécialiste de l'empreinte digitale et de la reconnaissance faciale.

- Siemens ID Mouse : Une souris à reconnaissance d'empreinte digitale.

- Hand-Scan : Spécialiste de la géométrie de la main.

- Recognition Systems, INC : Spécialiste de la géométrie de la main.

- Iris-Scan : Spécialiste de la reconnaissance de l'iris.

- Sensar : Spécialiste de la reconnaissance de l'iris.

- Retina-Scan : Spécialiste de la reconnaissance de l'empreinte rétinienne.

- Facial-Scan : Spécialiste de la reconnaissance faciale.

- Voice-Scan : Spécialiste de la reconnaissance vocale.

- Veritel Corporation : Spécialiste de la reconnaissance vocale.

- Signature-Scan : Spécialiste de la signature dynamique.

Les sites des organismes liés à la biométrie

- Le SSI : Un serveur thématique du gouvernement français sur la sécurité des systèmes d'information.

- La MTIC : La mission interministérielle de soutien technique pour le développement des technologies de l’information et de la communication dans l’administration (elle fait partie des services du premier ministre).

- L'OSSIR : L'Observatoire de la Sécurité des Systèmes d'Information et des Réseaux.

- La CNIL : La Comission Nationale Informatique et Liberté.

- Le CLUSIF : Le Club de la Sécurité Informatique.