L’UMTS et le haut-débit mobile

UMTS

Présentation

Il existe plusieurs technologies 3G dans le monde. Chacune d’elles

suivent les recommandations IMT2000. Suivant les continents, la norme utilisée

est différente :

Europe : UMTS (Universal Mobile Telecommunications System)

Amérique : CDMA-2000

Japon et Corée : W-CDMA (Wideband Code Division Multiple Access)

Chine : TD-SCDMA

Ces normes permettent de transporter les données sans-fil à haut-débit sur la même connexion. La particularité des technologies 3G est d’avoir un réseau cœur IP.

L’UMTS est donc la norme de télécommunications de troisième génération utilisée en Europe et est basée sur la technologie W-CDMA (utilisée au Japon et Corée). Elle a été développée à partir de 2004 avec la Release 99 (R99). Sa bande de fréquence de fonctionnement est 1900MHz-2000MHz. Les spécifications techniques de cette norme sont développées au sein de l’organisme 3GPP.

L’UMTS est compatible avec tous les réseaux du monde du fait de la possibilité de roaming au niveau mondial. Le réseau UMTS ne remplace pas le réseau GSM existant puisque la coexistence entre ces deux réseaux est possible.

Plans des fréquences

Le schéma ci-dessous présente le plan de fréquence de la téléphonie de 3ème génération en Europe, Japon et Etats-Unis :

Figure 2 – Plan de fréquences pour la 3G

Hiérarchie des cellules de l'UMTS

Tout comme le réseau GSM, l’UMTS est divisé en plusieurs cellules de tailles variables. Chacune d’entre elles est présente en fonction de la densité de population à servir et de la vitesse de mobilité. L’accès par satellite est une extension.

Figure 3 – Hiérarchie des cellules de l’UMTS

Une pico-cellule permet des débits de l’ordre de 2 Mbits/s lors

d’un déplacement de l’ordre de 10 km/h (marche à

pied, déplacement en intérieur, etc.).

Une micro-cellule permet des débits de l’ordre de 384 kbits/s

lors d’un déplacement de l’ordre de 120 km/h (véhicule,

transports en commun, etc.).

Une macro-cellule permet des débits de l’ordre de 144 kbits/s

lors d’un déplacement de l’ordre de 500 km/h (Train à

Grande Vitesse, etc.).

Les services de l'UMTS

Le schéma ci-après présente les différents services que propose l’UMTS. Sur l’axe des ordonnées se trouve le débit demandé pour le service en question. Chacun des services est regroupé par leur type de connexion (bidirectionnel, unidirectionnel, diffusion point/multipoint).

Figure 4 – Les besoins en débit des services de l’UMTS

Le réseau UMTS

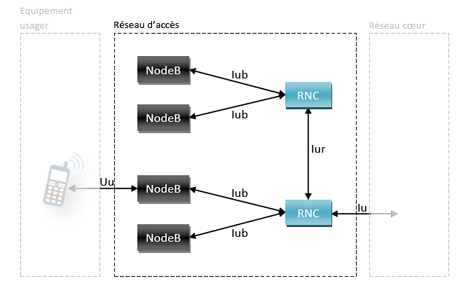

Le réseau UMTS est composé d’un réseau d’accès UTRAN (UMTS Terrestrial Radio Access Network) et d’un réseau cœur.

Figure 5 – Architecture globale du réseau UMTS

Réseau d'accès Utran

Le réseau d’accès UTRAN est doté de plusieurs

fonctionnalités. Sa fonction principale est de transférer les

données générées par l’usager. Il est une

passerelle entre l’équipement usager et le réseau cœur

via les interfaces Uu et Iu. Cependant, il est chargé d’autres

fonctions :

- Sécurité : Il permet la confidentialité et la protection des informations échangées par l’interface radio en utilisant des algorithmes de chiffrement et d’intégrité.

- Mobilité : Une estimation de la position géographique est possible à l’aide du réseau d’accès UTRAN.

- Gestion des ressources radio : Le réseau d’accès est chargé d’allouer et de maintenir des ressources radio nécessaires à la communication.

- Synchronisation : Il est aussi en charge du maintien de la base temps de référence des mobiles pour transmettre et recevoir des informations.

Figure 6 – Architecture du réseau d’accès

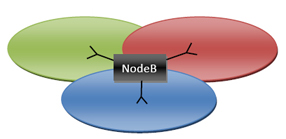

NodeB :

Le rôle principal du NodeB est d’assurer les fonctions de réception

et de transmission radio pour une ou plusieurs cellules du réseau d’accès

de l’UMTS avec un équipement usager. Le NodeB travaille au niveau

de la couche physique du modèle OSI (codage et décodage). Nous

pouvons trouver deux types de NodeB :

Figure 7 – NodeB avec antennes sectorielles

Figure 8 – NodeB avec antenne omnidirectionnelle

Les interfaces de communication :

Plusieurs types d’interfaces de communication coexistent au sein du

réseau UMTS :

- Uu : Interface entre un équipement usager et le réseau d’accès UTRAN. Elle permet la communication avec l’UTRAN via la technologie CDMA.

- Iu : Interface entre le réseau d’accès UTRAN et le réseau cœur de l’UMTS. Elle permet au contrôleur radio RNC de communiquer avec le SGSN.

- Iur : Interface qui permet à deux contrôleurs radio RNC de communiquer.

- Iub : Interface qui permet la communication entre un NodeB et un contrôleur radio RNC.

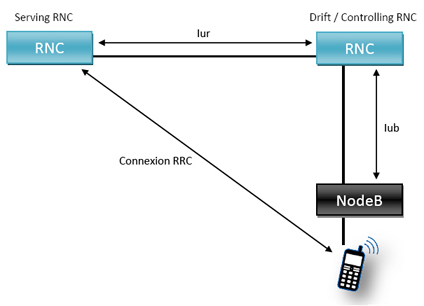

RNC :

Le rôle principal du RNC est de router les communications entre le NodeB

et le réseau cœur de l’UMTS. Il travaille au niveau des

couches 2 et 3 du modèle OSI (contrôle de puissance, allocation

de codes).

Le RNC constitue le point d’accès pour l’ensemble des services

vis-à-vis du réseau cœur.

Exemple :

Lorsqu’une communication est établie par un équipement

usager, une connexion de type RRC (Radio Resource Control) est établie

entre celui-ci et un RNC du réseau d’accès UTRAN. Dans

ce cas de figure, le RNC concerné est appelé SRNC (Serving RNC).

Si l’usager se déplace dans le réseau, il est éventuellement

amené à changer de cellule en cours de communication. Il est

d’ailleurs possible que l’usager change de NodeB vers un NodeB

ne dépendant plus de son SRNC. Le RNC en charge de ces cellules distantes

est appelé « controlling RNC ». Le RNC distant est appelé

« drift RNC » du point de vue RRC. Le « drift RNC »

a pour fonction de router les données échangées entre

le SRNC et l’équipement usager.

Figure 9 – Représentation graphique de l’exemple de communication

Réseau coeur

Le réseau cœur de l’UMTS est composé de trois parties dont deux domaines :

- Le domaine CS (Circuit Switched) utilisé pour la téléphonie

- Le domaine PS (Packet Switched) qui permet la commutation de paquets.

- Les éléments communs aux domaines CS et PS

Le schéma représente l’architecture du réseau cœur de l’UMTS :

Figure 10 – Architecture du réseau cœur de l’UMTS

Eléments communs

Le groupe des éléments communs est composé de plusieurs modules :

- Le HLR (Home Location Register) représente une base de données des informations de l’usager : l’identité de l’équipement usager, le numéro d’appel de l’usager, les informations relatives aux possibilités de l’abonnement souscrit par l’usager.

- Le AuC (Authentication Center) est en charge de l’authentification de l’abonné, ainsi que du chiffrement de la communication. Si une de ces deux fonctions n’est pas respectée, la communication est rejetée. Le Auc se base sur le HLR afin de récupérer les informations relatives à l’usager et pour ainsi créer une clé d’identification.

- L’EIR (Equipment Identity Register) est en charge de la gestion des vols des équipements usagers. Il est en possession d’une liste des mobiles blacklistés par un numéro unique propre à chaque équipement usager, le numéro IMEI (International Mobile station Equipment Identity).

Le domaine CS

Le domaine CS est composé de plusieurs modules :

- Le MSC (Mobile-services Switching Center) est en charge d’établir la communication avec l’équipement usager. Il a pour rôle de commuter les données.

- Le GMSC (Gateway MSC) est une passerelle entre le réseau UMTS et le réseau téléphonique commuté PSTN (Public Switched Telephone Network). Si un équipement usager contacte un autre équipement depuis un réseau extérieur au réseau UMTS, la communication passe par le GMSC qui interroge le HLR pour récupérer les informations de l’usager. Ensuite, il route la communication vers le MSC dont dépend l’usager destinataire.

- Le VLR (Visitor Location Register) est une base de données, assez similaire à celle du HLR, attachée à un ou plusieurs MSC. Le VLR garde en mémoire l’identité temporaire de l’équipement usager dans le but d’empêcher l’interception de l’identité d’un usager. Le VLR est en charge d’enregistrer les usagers dans une zone géographique LA (Location Area).

Le domaine PS

Le domaine PS est composé de plusieurs modules :

- Le SGSN (Serving GPRS Support Node) est en charge d’enregistrer les usagers dans une zone géographique dans une zone de routage RA (Routing Area)

- Le GGSN (Gateway GPRS Support Node) est une passerelle vers les réseaux à commutation de paquets extérieurs tels que l’Internet.

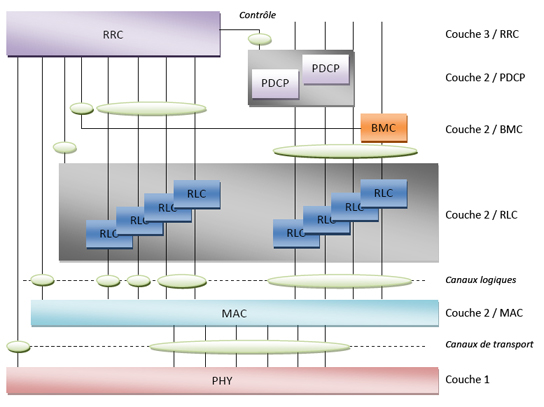

L'interface radio de l'utran

Architecture en couches

L’interface radio de l’UTRAN est structurée en couches dont les protocoles se basent sur les 3 premières souches du modèle OSI (respectivement la couche physique, la couche liaison de données et la couche réseau).

Figure 11 - Vue en couches de l’interface radio UTRAN

Couche 1 :

Cette couche PHY représente la couche physique de l’interface

radio qui réalise les fonctions de codage, décodage, modulation

et d’entrelacement via W-CDMA.

Couche 2 :

Cette couche est divisée en plusieurs sous couches :

- La sous-couche MAC (Medium Access Control) a pour rôle de multiplexer les données sur les canaux de transport radio.

- La sous-couche RLC (Radio Link Control) permet la fiabilité du transport des données entre deux équipements du réseau.

- La sous-couche PDCP (Packet Data Convergence Protocol) permet de compresser les données via des algorithmes de compression. Cela permet d’exploiter plus efficacement les ressources radio. PDCP compresse les en-tetes des paquets TCP/IP suivant les RFC 1144 et 2507. De plus, cette sous-couche PDCP a aussi pour rôle de rendre indépendant les protocoles radio du réseau d’accès UTRAN (sous-couches MAC et RLC) par rapport aux couches de transport réseau. Ce type d’architecture permettra l’évolution future des protocoles réseaux sans modifier les protocoles radio de l’UTRAN.

- La sous-couche BMC (Broadcast/Multicast Control) est en charge d’assurer les fonctions de diffusion de messages sur l’interface radio.

Couche 3 :

Cette couche RRC (Radio Resource Control) gère la connexion de signalisation établie entre le réseau d’accès UTRAN et l’équipement usager, utilisée lors de l’établissement ou de la libération de la communication.

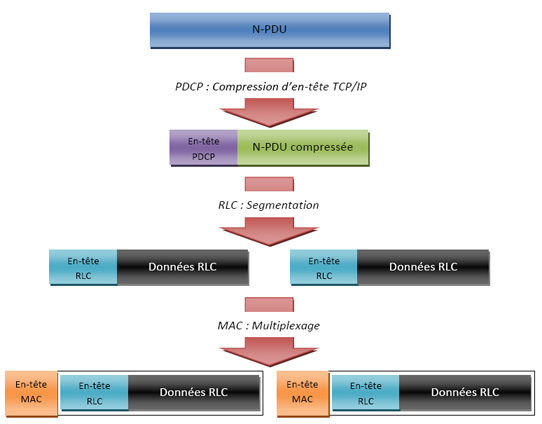

Transport des données

Suivant le type de données à transporter, la gestion du transport

des données est différente.

Commençons par détailler les trames relatives à la voix.

La couche PDCP n’est pas utilisée dans ce type de transport.

Les couches MAC et RLC sont employées en mode transparent, c'est-à-dire

qu’il n’y a pas de segmentation, ni de multiplexage.

En revanche, le transport d’un paquet IP, le mécanisme est différent.

Ce type de paquet N-PDU (Network PDU) provient du réseau cœur

de l’UMTS à destination du réseau d’accès

UTRAN. Tout d’abord, l’en-tête de la N-PDU est compressé

par la couche PDCP. La couche RLC segmente la PDU ainsi compressée.

Un en-tête est alors rajouté à la RLC-PDU par la couche

MAC lors du multiplexage.

Le schéma ci-dessous présente l’encapsulation des paquets

qui arrivent au réseau cœur de l’UMTS :

Figure 12 – Encapsulation des paquets TCP/IP à l’arrivée au réseau cœur

Les principes du W-CDMA

L'interface radio de l'UMTS se base sur le W-CDMA (Wideband Code Division Multiple Access). Cependant, le W-CDMA se base sur une technique plus ancienne qui est le CDMA (Code Division Multiple Access). Afin de comprendre les concepts du W-CDMA, il est important de comprendre la technique du CDMA.

CDMA

Le CDMA (Code Division Multiple Access) est utilisé dans de nombreux systèmes de communication. Il permet d’avoir plusieurs utilisateurs sur une même onde porteuse. Les transmissions sont numérisées, dites à étalement de spectre. L’étalement du spectre rend le signal moins sensible aux fluctuations sélectives en fréquence. Le signal est ainsi transmis sur une bande de fréquences beaucoup plus large que la bande de fréquences nécessaire.

Les avantages :

- Efficacité spectrale

- Sécurité de la transmission : le signal codé est détectable comme étant du bruit.

- Handover

- Gestion du plan de fréquences

- Concentration de trafic

Principe de l’étalement de spectre :

Le W-CDMA réalise un étalement de spectre selon la méthode

de répartition par séquence directe (Direct Sequence).

Pour cela, chaque bit de l’utilisateur à transmettre est multiplié

(OU exclusif) par un code pseudo aléatoire PN (Pseudo random Noise

code) propre à cet utilisateur. La séquence du code (constituée

de N éléments appelés "chips") est unique pour

cet utilisateur, et constitue la clé de codage. Cette dernière

est conservée si le symbole de donnée est égal à

1, sinon elle est inversée. La longueur L du code est appelée

facteur d’étalement SF (Spreading Factor).

Si chacun des symboles a une durée Tb, on a 1 chip toutes les Tb/N

secondes. Le nouveau signal modulé a un débit N fois plus grand

que le signal initialement envoyé par l'usager et utilisera donc une

bande de fréquences N fois plus étendue.

Nous avons donc une relation entre le débit initial et le débit

final du type :

Remarque : La relation ci-dessus nous permet de dire que plus le facteur

d’étalement SF est élevé, plus le Débit

Chip sera élevé. Cela implique que le débit de données

du canal sera élevé. Les canaux à débits variables

peuvent être libérés en fonction des besoins de l’utilisateur.

Figure 13 – Principe de l’étalement de spectre

Afin de pouvoir lire le message codé envoyé, le récepteur doit réaliser la même opération. En effet, ce dernier génère la même séquence d’étalement qu’il multiplie au signal reçu afin d’obtenir les données. Les données des autres utilisateurs (pas de multiplication avec la séquence d’étalement) restent étalées.

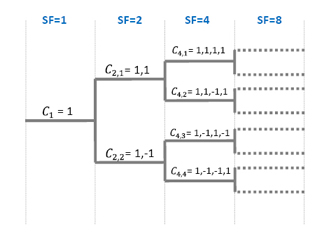

Codes d’étalement :

Chaque utilisateur possède un code, il est donc nécessaire de

n’avoir aucune interférence entre ceux-ci. Pour cela, nous utilisons

des codes orthogonaux dits codes OVSF (Orthogonal Variable Spreading Factor

Code) afin de modifier le facteur d’étalement et de conserver

l’orthogonalité des différents codes d’étalement.

Ces codes sont définis par un arbre OVSF où chaque nœud

possède 2 fils. Les codes des 2 fils sont issus du code de leur père

commun, c'est-à-dire que leur code est composé par le code du

père et de son complémentaire. L’arbre des codes OVSF

ainsi créé peut être représenté sous la

forme de la matrice de Hadamard.

Figure 14 – Arbre des codes OVSF

L’arbre ci-dessus, nous montre la relation entre le facteur d’étalement

et le nombre de codes disponibles pour un étalement donné. Il

est important de savoir que le facteur d’étalement SF détermine

la longueur du code.

Le nombre de bits dans les trames des canaux dédiés pour le

transfert des données se trouve par l’intermédiaire de

la relation suivante :

Comme k est compris entre 0 et 6, les valeurs du facteur d’étalement SF peut être égal à 7 valeurs.

| k | 0 | 1 | 2 | 3 | 4 | 5 | 6 |

|---|---|---|---|---|---|---|---|

| SF | 256 | 128 | 64 | 32 | 16 | 8 | 4 |

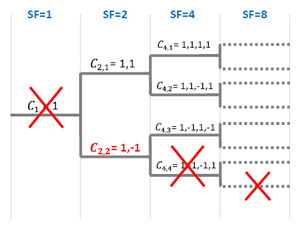

Dans un tel arbre, il n’est possible d’utiliser tous les codes OVSF simultanément. Comme nous l’avons vu, le code de chaque nœud est déterminé en fonction du code du nœud père. Cela implique donc que pour une branche, les codes ont une relation entre eux, ce qui empêche l’utilisation d’autres codes lorsque l’un d’entre eux est utilisé.

Figure 15 – Utilisation des codes OSVF

La figure ci-dessus nous indique que le code est utilisé, ce qui empêche tous les autres codes de la même branche d’être utilisés. Cette règle impose une contrainte forte sur les disponibilités des canaux pour le haut-débit, ce qui implique que le nombre d’utilisateurs simultanés en téléchargement de données est limité.

Contraintes

Il existe certaines contraintes quant à l’utilisation de cette technologie.

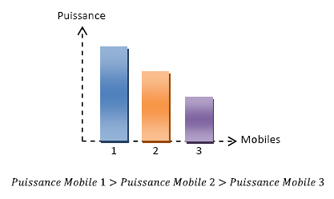

L'effet near-far

On parle d’effet near-far lorsqu’un appareil mobile émet

à une puissance trop élevée qui empêche tous les

autres appareils mobiles du voisinage. L’appareil mobile à forte

puissance éblouit son entourage.

Prenons par exemple un appareil mobile émetteur se trouvant au pied

de la station de bases et d’autres appareils mobiles en périphérie

dont leur puissance qui arrive au pied de la station de base est affaiblie

par la distance. Ces dernières seront masquées par le signal

de l’émetteur puissant.

Pour remédier à ce problème, il est possible de mettre

en place un système de contrôle de puissance. Le système

de contrôle rapide en boucle fermée (Closed-loop Power Control)

a été retenue pour le W-CDMA. Ce système permet à

la station de base de réaliser des estimations régulières

(1500 fois par seconde pour chaque mobile) du rapport signal à interférence

(Signal to Interference Radio) en les comparant avec la valeur du rapport

signal à interférence du destinataire. Si l’estimation

de cette valeur est supérieure à la valeur du destinataire,

la station de base demande à l’appareil mobile concerné

de réduire sa puissance d’émission ou de l’augmenter.

Le contrôle de puissance permet à la station de base de recevoir

les signaux de même puissance. Ce mécanisme permet de prendre

en compte tout type de variation d’affaiblissement.

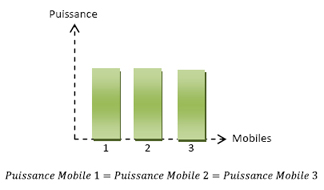

Le schéma ci-dessous illustre ce phénomène de near-far.

En effet, nous avons 3 équipements mobiles qui sont connectés

à la même station de base. Cependant, du fait de leur distance

à celle-ci, leur puissance est différente à l’arrivée

du signal à la station de base.

Figure 16 – Effet Near-Far

Les deux schémas ci-dessous présentent les puissances reçues par la station de base sans et avec contrôle de puissance :

Sans contrôle de puissance

Figure 17 – Comparaison des puissances sans contrôle de puissance

Avec contrôle de puissance

Figure 18 – Comparaison des puissances avec contrôle de puissance

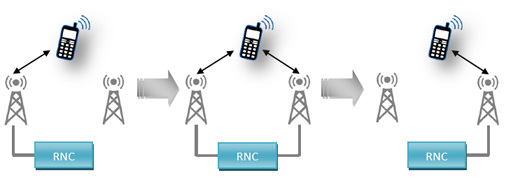

Les handovers

Les appareils mobiles permettent de communiquer en mouvement. Cela implique

qu’il arrive que ceux-ci se retrouvent dans une zone de chevauchement

de deux cellules. Il ne faut en aucun cas couper une communication. Il existe

plusieurs sortes de handovers :

- Softer handover : lorsqu’un appareil mobile se trouve dans une zone commune de deux secteurs couverts par la même station de base.

- Soft handover : lorsqu’un appareil mobile se trouve dans une zone de couverture commune à deux stations de base. Les communications du mobile empruntent simultanément deux canaux différents pour atteindre les deux stations de base.

Figure 19 – Exemple de soft handover

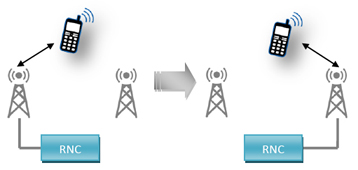

- Hard handover inter-fréquences : permet à un appareil mobile de passer d’une fréquence à une autre.

- Hard handover inter-systèmes : permet à un appareil mobile de passer d’un système à un autre

Figure 20 – Exemple de hard handover

Le fast-fading

On appelle Fast-Fading l’annulation de deux ondes déphasées

d’une demi-longueur et ayant emprunté plusieurs parcours.

Prenons comme exemples deux ondes ayant une différence de longueur

égale à une demi-longueur d’onde ; elles arrivent pratiquement

au même moment au récepteur. Leur déphasage d’une

demi-longueur fait qu’elles s’annulent à cet instant. Cela

est du aux différents parcours empruntés par les ondes. L’autre

facteur d’une telle annulation est le fait que le récepteur soit

immobile ou se déplace à faible vitesse.

Cependant, il est possible de remédier à ce problème

par l’intermédiaire de protocoles de codage, d’entrelacement

et de retransmission qui ajoutent de la redondance et de la diversité

temporelle au signal. Ainsi, malgré les atténuations des signaux,

le récepteur sera apte à récupérer les données

envoyées. De plus, il est possible de recombiner l’énergie

du signal en utilisant de multiples récepteurs à corrélation.

Ces derniers corrigent tous les changements de phase ou d’amplitude.

Les trajets multiples

La transmission des signaux dans un canal est caractérisée par de multiples réflexions, diffractions et atténuations du signal. Ces phénomènes sont provoqués par les obstacles rencontrés par les signaux. C’est pour cette raison que ces derniers empruntent des trajets multiples afin d’atteindre leur cible. Il en résulte que le signal réalise des temps de trajet variables en fonction du chemin emprunté ; il en est de même pour la puissance du signal qui peut varier. Le récepteur peut recevoir plusieurs fois le même signal décalé. Ce temps de décalage peut varier de 2 µs en ville à 20 µs dans des zones vallonnées. Il est donc impératif que le récepteur sache identifier et séparer les différentes composantes dans le but de reconstituer les données.

W-CDMA

Le W-CDMA se base sur le CDMA mais utilise une bande passante plus large ce qui implique des débits supérieurs.

Multiplexage

Le W-CDMA propose deux types de multiplexage : le FDD (Frequency Division Duplex) et le TDD (Time Division Duplex).

Le multiplexage de type FDD utilise une bande passante de 5 Mhz pour le débit

descendant, et une bande passante de 5 Mhz pour le débit montant. Le

débit maximal supporté par un seul code est de 384 kbit/s. Afin

de pouvoir supporter un débit de 2 Mbit/s, plusieurs codes sont nécessaires.

Le multiplexage de type TDD n'utilise qu'une seule bande passante de 5 Mhz

divisée en portions de temps (time slot) utilisables aussi bien pour

le débit montant que pour le débit descendant. Elle comprend

donc une composante TDMA (Time Division Multiple Access) en plus de la séparation

par code. Cela permet d’obtenir une large gamme de débits de

services en allouant plusieurs codes ou plusieurs intervalles de temps à

un utilisateur.

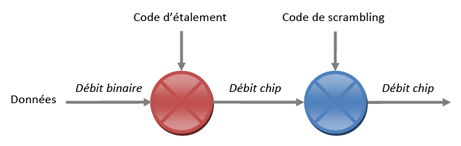

Scrambling

Le scrambling, réalisé par l’émetteur, permet de séparer les différents signaux d’une même station de base ou d’un même terminal sans modifier ni le débit, ni la bande passante. Cela permet d’étaler un signal par plusieurs émetteurs avec le même code d’étalement sans compromettre la détection des signaux par le récepteur. Il existe un arbre de codes d’étalement pour chaque code de scrambling, ce qui permet aux émetteurs d’utiliser leurs arbres de codes indépendamment.

Figure 21 – Le mécanisme de scrambling

Relations entre le code d’étalement et le code de scrambling :

| Fonctionnalités | Code d’étalement | Code de scrambling |

|---|---|---|

| Famille de codes | OVSF | Gold |

| Utilisation | Débit montant : Séparation des canaux de données

d'un même terminal. Débit descendant : Séparation des connexions des différents utilisateurs d'une même cellule. |

Débit montant : Séparation des terminaux. Débit descendant : Séparation des cellules. |

Comparaison du W-CDMA avec la 2G

Le W-CDMA est doté de nombreux avantages par rapport aux technologies

utilisées dans la seconde génération (2G) de télécommunications

mobiles.

La sécurité est nettement améliorée. En effet,

le signal, perçu comme un bruit, est codé par une séquence

connue uniquement par l’émetteur et le récepteur.

La sensibilité aux interférences extérieures est réduite

puisque les brouilleurs sont réduits lors du desétalement.

Plusieurs émetteurs peuvent partager la bande passante. Cela permet

d’obtenir des débits supérieurs, en plus d’être

variables. De plus, ce partage évite le multiplexage existant en 2G.

La qualité de service

L’UMTS propose 4 classes de qualité de services selon les applications :

- La classe Conversational qui permet aux conversations vocales de proposer une bande passante contrôlée avec échange interactif en temps réel avec un minimum de délai entre les paquets.

- La classe Streaming qui permet aux services de streaming de fournir une bande passante continue et contrôlée afin de pouvoir transférer la vidéo et l’audio dans les meilleures conditions.

- La classe Interactive destinée à des échanges entre l’équipement usager et le réseau comme la navigation Internet qui engendre une requête et une réponse par le serveur distant.

- La classe Background, qui affiche la plus faible priorité, permet des transferts de type traitements par lots qui ne demandent pas de temps réel et un minimum d’interactivité (envoi et réception de messages électroniques).